2026-04-16 HaiPress

안내 메시지에 URL 미포함

배너링크·앱푸시도 제공안해

안랩 "피싱공격 10건 중 8건

링크 첨부해 클릭 유도 방식"

"고객님 계좌에서 700만원이 출금되었습니다. 본인 신청이 아니면 신고해주세요."

"과태료가 발부되었습니다. 내용 확인 바랍니다."

일상적인 금융 거래부터 공공기관 안내,택배 배송까지 우리에게 익숙한 소재를 악용하는 피싱 문자가 끊이지 않고 있다. 특히 사용자의 불안심리를 교묘히 자극해 인터넷 주소(URL) 클릭을 유도하는 수법이 더욱 정교해지고 있어 각별한 주의가 요구된다.

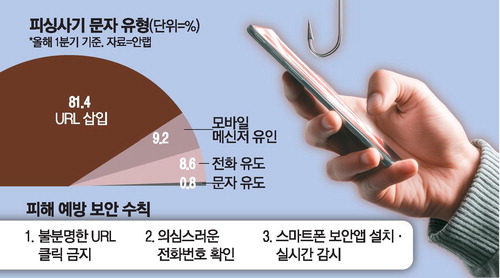

16일 안랩이 자사 에이전틱 인공지능(AI) 보안 플랫폼 '안랩 AI 플러스'로 분석한 '1분기 피싱 문자 트렌드 보고서'에 따르면 올해 1분기 탐지된 피싱 시도 방식 중 'URL 삽입'이 전체의 81.4%를 차지하며 압도적인 1위를 기록했다. 이어 모바일 메신저 유인(9.2%),전화 유도(8.6%),문자 유도(0.8%) 순이었다.

안랩은 "공격자는 URL 삽입 방식 효과를 유지하는 동시에 메신저·전화 등 다양한 채널을 병행 활용해 탐지를 회피하고 공격 성공률을 높이는 전략을 사용하고 있다"고 분석했다. 이어 "동일한 피싱 사이트 URL을 다수에게 일괄 유포하는 방법과 달리 피싱 문자로 최초 접촉한 이후 개인 간 대화 채널로 전환하는 형식은 사용자 반응에 따라 공격을 유연하게 조정할 수 있다는 점에서 위험성이 크다"고 강조했다.

한편 이날 정부는 '고유가 피해지원금' 지급 시기를 앞두고 이를 사칭한 문자결제 사기(스미싱) 공격에 대해 주의를 당부했다. 정부 관계자는 "정부와 카드사,지역화폐사는 고유가 피해지원금과 관련된 모든 안내 메시지 발송 시 URL 링크를 일절 포함하지 않기로 했다"며 "또한 문자 내 연결 링크뿐만 아니라 클릭 시 앱으로 이동하는 배너 링크나 앱 푸시 기능도 제공하지 않을 방침"이라고 밝혔다.

[고민서 기자]

05-25

05-21

05-19

05-18

05-15

05-15

05-15

05-15

05-15

05-15